Dieser Inhalt stellt einen verkürzten sowie unverbindlichen Überblick über technisch-organisatorische Maßnahmen im Sinne der ab 25. Mai 2018 geltenden Datenschutz-Vorschriften dar. Es handelt sich um KEINE VOLLSTÄNDIGE UND ABSCHLIESSENDE INFORMATION! Eine individuelle, unternehmensspezifische sowie EInzelfall bezogenen Betrachtung sowie die Inanspruchnahme von spezialisierten (Rechts-)Beratern und IT-Experten kann durch diesen Inhalt nicht ersetzt werden. Dieser Inhalt stellt keine Rechtsberatung dar, und gibt lediglich den Wissens- und Erfahrungsstand des Autors zum Zeitpunkt der Erstellung (November 2018) wieder.

Dieser Inhalt stellt einen verkürzten sowie unverbindlichen Überblick über technisch-organisatorische Maßnahmen im Sinne der ab 25. Mai 2018 geltenden Datenschutz-Vorschriften dar. Es handelt sich um KEINE VOLLSTÄNDIGE UND ABSCHLIESSENDE INFORMATION! Eine individuelle, unternehmensspezifische sowie EInzelfall bezogenen Betrachtung sowie die Inanspruchnahme von spezialisierten (Rechts-)Beratern und IT-Experten kann durch diesen Inhalt nicht ersetzt werden. Dieser Inhalt stellt keine Rechtsberatung dar, und gibt lediglich den Wissens- und Erfahrungsstand des Autors zum Zeitpunkt der Erstellung (November 2018) wieder.

Was ist ein Data Breach?

Art 4 Ziffer 12 DSGVO definiert wie folgt:

Art 4 Ziffer 12 DSGVO definiert wie folgt:

„Verletzung des Schutzes personenbezogener Daten“ (ist) eine Verletzung der Sicherheit, die, ob unbeabsichtigt oder unrechtmäßig, zur Vernichtung, zum Verlust, zur Veränderung, oder zur unbefugten Offenlegung von beziehungsweise zum unbefugten Zugang zu personenbezogenen Daten führt, die übermittelt, gespeichert oder auf sonstige Weise verarbeitet wurden;

Aber was ist ein Data Breach in der alltäglichen – beruflichen und privaten – Praxis?

Nicht nur eine von Profis durchgeführte Cyber-Attacke oder ein ebenso professionell wie böswillig ausgeführter Hacker-Angriff sind Datenschutz-Verletzungen im Sinne der DSGVO. Auch der Verlust oder Diebstahl von IT-Geräten, wie zum Beispiel Laptops, Tablets, Smartphones, usw., und Speicherträgern, wie externen Festplatten, USB-Speichersticks, Speicherkarten, usw., kann bereits eine schwerwiegende Datenschutz-Verletzung darstellen.

Denken Sie beim Verkauf gebrauchter IT-Geräte daran, dass sämtliche darauf gespeicherten Daten vor der Übergabe an den Käufer gelöscht werden müssen. Im Sinne der DSGVO gilt dies „nur“ für personenbezogene Daten. Aber womöglich befinden sich auf dem betreffenden IT-Gerät auch andere vertrauliche bzw. geheime Daten, die keinesfalls in fremde Hände gelangen dürfen. Und vielleicht unterliegen Sie auch beruflichen Verschiegenheits- und Geheimhaltungspflichten, die Sie ebenfalls nicht verletzen dürfen. Daher: Alle Daten vor einem Weiterverkauf löschen.

Dies gilt auch für defekte IT-Geräte, die Sie entweder entsorgen, oder zum Zweck der Reparatur aus der Hand geben. Selbst wenn Ihr IT-Geräte, zum Beispiel Ihr Smartphone oder Laptop, für den beruflichen Einsatz vollkommen unbrauchbar geworden ist, kann der integrierte Datenspeicher noch intakt sein. Also: Alle Daten vor dem Reparatur löschen und Speicherkarten entfernen.

Dies gilt auch für defekte IT-Geräte, die Sie entweder entsorgen, oder zum Zweck der Reparatur aus der Hand geben. Selbst wenn Ihr IT-Geräte, zum Beispiel Ihr Smartphone oder Laptop, für den beruflichen Einsatz vollkommen unbrauchbar geworden ist, kann der integrierte Datenspeicher noch intakt sein. Also: Alle Daten vor dem Reparatur löschen und Speicherkarten entfernen.

Werfen Sie Papierakten niemals ungeschreddert in den Müll! Auch auf Papier „gespeicherte“ Daten in einem Dateisystem fallen unter die DSGVO und müssen sicher entsorgt werden.

Achten Sie darauf, dass Ihnen beim Arbeiten in der Öffentlichkeit – im Kaffeehaus, in der Autobahnraststätte, am Flughafen, usw. – niemand über die Schulter sieht. Insbesondere dann, wenn Sie Passwörter und LogIn-Daten eingeben. Achten Sie darauf was Sie in der Öffentlichkeit – in öffentlichen Verkehrsmitteln, im Taxi, usw. – am Telefon sagen. Und bendenken Sie, dass in dicht gedrängten Bussen, U-Bahnen und Straßenbahnen für Ihren Nebenmann eventuell nicht nur zu hören ist was Sie sagen, sondern auch Ihr Gesprächspartner.

Grundsätzlich sind öffentliche WLAN-Netzwerke, die heutzutage schon vielerorts verfügbar sind, relativ einfach abzuhören. Daten, die Sie über solche WLAN-Netzwerke übertragen, sind nicht sicher. Vermeiden Sie also solche unsicheren Verbindungen so weit wie möglich.

Grundsätzlich sind öffentliche WLAN-Netzwerke, die heutzutage schon vielerorts verfügbar sind, relativ einfach abzuhören. Daten, die Sie über solche WLAN-Netzwerke übertragen, sind nicht sicher. Vermeiden Sie also solche unsicheren Verbindungen so weit wie möglich.

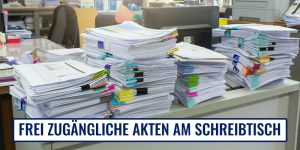

Eine Clean Desk Policy verhindert in vielen Fällen, dass unbefugte Personen – Besucher, Reinigungskräfte, Handwerker – Einsicht in personenbezogenen Daten nehmen können. Im Sinne der DSGVO dürfen Mitarbeiter nur Zugang zu jenen personenbezogenen Daten haben, die sie zu ihrer Aufgabenerfüllung benötigen. Auch Kolleginnen und Kollegen aus der Nachbarabteilung oder einer Tochterfirma gelten oftmals als unbefugte Personen.

Auch eine E-Mail an einen oder mehrere falsche Empänger kann eine Datenschutz-Verletzung darstellen. Zwar wir eine reine Text-Mail an einen falschen Empfänger noch keine meldepflichtige Datenschutz-Verletzung darstellen, versenden Sie allerdings sämtliche Daten Ihrer Kunden auf einmal an den falschen Empfänger, oder alle Daten Ihrer Mitarbeiter statt an die Lohnverrechnung zum Beispiel an einen Kunden, dann sollten Sie im Einzelfall prüfen, ob eine Meldung an die Datenschutzbehörde erforderlich ist.

Auch eine E-Mail an einen oder mehrere falsche Empänger kann eine Datenschutz-Verletzung darstellen. Zwar wir eine reine Text-Mail an einen falschen Empfänger noch keine meldepflichtige Datenschutz-Verletzung darstellen, versenden Sie allerdings sämtliche Daten Ihrer Kunden auf einmal an den falschen Empfänger, oder alle Daten Ihrer Mitarbeiter statt an die Lohnverrechnung zum Beispiel an einen Kunden, dann sollten Sie im Einzelfall prüfen, ob eine Meldung an die Datenschutzbehörde erforderlich ist.

Verleihen Sie niemals Ihr beruflich genutztes Smartphone und Ihren vom Arbeitgeber zur Verfügung gestellten Laptop an andere Personen. Gestatten Sie nicht einmal Ihrem Lebenspartner das Nutzen von IT-Geräten, auf denen berufliche Daten gespeichert und verarbeitet werden. So kleinlich das vielleicht klingen mag, aber auch das kann einen Verstoß gegen die Datenschutz-Bestimmungen darstellen.

Und wenn doch einmal ein Data Breach passiert? Was dann?

Gemäß Datenschutz-Grundverordnung müssen Sie dann, wenn bei einer Datenschutz-Verletzung ein Risiko für die Rechte und Freiheiten natürlicher Personen besteht, eine Meldung bei der Datenschutzbehörde machen. Und zwar innerhalb von 72 Stunden ab Kenntnis der Datenschutz-Verletzung.

Gemäß Datenschutz-Grundverordnung müssen Sie dann, wenn bei einer Datenschutz-Verletzung ein Risiko für die Rechte und Freiheiten natürlicher Personen besteht, eine Meldung bei der Datenschutzbehörde machen. Und zwar innerhalb von 72 Stunden ab Kenntnis der Datenschutz-Verletzung.

Besteht eventuell sogar hohes Risiko für die Rechte und Freiheiten natürlicher Personen, dann müssen Sie zusätzlich unverzüglilch die betroffenen Personen benachrichtigen.

Einerseits ist nicht jede an einen falschen Empfänger versandte E-Mail eine meldepflichtige Datenschutz-Verletzung. Andererseits sollte Sie jeden Einzelfall auf die Pflicht zum Melden an die Datenschutzbehörde individuell prüfen (und diese Prüfung dokumentieren).

Einfach sicher im Unternehmen und in der Freizeit

Welche technischen und organisatorischen Maßnahmen, kurz TOMs, Sie für sich im Unternehmen umsetzen (müssen), ergibt sich unter anderem aus Art und Umfang der von Ihnen durchgeführten Datenverarbeitungen. Eine pauschale, universell gültige Antwort darauf gibt es nicht. Im Folgenden finden Sie daher „nur“ ein paar einfache Maßnahmen, die zwar deutlich zum Erhöhen der Datensicherheit beitragen können, aber sowohl zu viel als auch zu wenig sein können.

- Sichere Passwörter: Heutzutage gelten nur kryptische Passwörter, die wich Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen bestehen, als einigermaßen sicher

- Individuelle Anmelde und LogIn-Daten & Berechtigungsmanagement: Auch Ihre Mitarbeiter dürfen nicht pauschal auf alle verarbeiteten personenebezogenen Daten zugreifen, die Zugänge und Berechtigungen sollten klar definiert werden.

- Verschwiegenheitspflicht der Mitarbeiter: Lassen Sie sich die Verschwiegenheit Ihrer Mitarbeiter schriftlich bestätigen.

- Anti-Viren Software: Auf allen Endgeräten (Desktop-Rechner, Laptop, Smartphone, usw.) sollten Schutzprogramme installiert sein

- Sperren von unbenutzten IT-Geräten: Idealer Weise sollte eine automatische Sperre aktiviert sein

- IT-Geräte und Speichermedien sicher verwahren: Moderne Geräte sind heutzutage sehr klein, können schnell entwendet oder niemals wiedergefunden werden

- Daten sicher vernichten: Das Drücken der DEL-Taste ist ebenso zu wenig wie das Formatieren von Datenträgern

- SSL-Verschlüsselung von Internetseiten: Ein SSL-Zertifikat für Internetseiten gilt heute als „State of the Art“.

- Regelmäßige Software Upates durchführen: Damit schließen Hersteller immer wieder auch Sicherheitslücken

- Clean Desk Policy einführen: Im Büro sowie auch im Homeoffice

- Regelmäßig Datensicherungen erstellen und sicher verwahren

- Mitarbeiter schulen und sensibilisieren

Diese und noch viele weitere TOMs sorgen für Datenschutz und Datensicherheit. Denken Sie dabei nicht nur an die personenbezogenen Daten im Sinne der DSGVO, sondern an alle für Ihr Unternehmen und Ihren Geschäftsbetrieb wichtigen Daten. Und achten Sie auch in der Freizeit darauf, dass Ihre Daten sicher sind!

Diese und noch viele weitere TOMs sorgen für Datenschutz und Datensicherheit. Denken Sie dabei nicht nur an die personenbezogenen Daten im Sinne der DSGVO, sondern an alle für Ihr Unternehmen und Ihren Geschäftsbetrieb wichtigen Daten. Und achten Sie auch in der Freizeit darauf, dass Ihre Daten sicher sind!

Ihr Ansprechpartner für Fragen & Antworten

Andreas Dolezal – Ihr Experte für Datenschutz, Geldwäsche-Prävention und MiFID II

- E: consulting@andreasdolezal.at

- M: +43 664 844 60 90

Gerne stehe ich Ihnen auch für Schulungen Ihrer Mitarbeiter, Webinare für Ihre Partner und Vortragsveranstaltungen für Ihre Kunden zur Verfügung! Senden Sie mir einfach eine entsprechende Anfrage!

Nur ein Klick zur Newsletter-Anmeldung!

Nach Klick auf den Button können Sie mir eine Nachricht an meine Adresse jaichwillnews@andreasdolezal.at mit Ihren Kontaktdaten in der Signatur senden. Diese Nachricht verstehe ich als Ihre Zustimmung für das Zusenden von Informationen an Ihre Absender-Mailadresse sowie das Akzeptieren der Datenschutzerklärung.

Weitere interessante Beiträge: